El Bulldog

martes, 3 de mayo de 2016

martes, 19 de abril de 2016

La música que nos gusta

La música que nos gusta

Los 3 videos mas vistos en la historia de la músuca:

#1 Thriller/ Michael Jackson

Thriller es el nombre del sexto álbum de estudio del artista estadounidense Michael Jackson. Fue lanzado al mercado el 30 de noviembre de 1982 por Epic Records después del exitoso y aclamado álbum de Jackson Off the Wall de 1979. Incluye géneros similares a los de Off the Wall, incluyendo la música post-disco, el R&B, el pop y el rock.

#2 Gangnam Style/ PSY

Gangnam Style es una canción interpretada por el cantamte y rapero surcoreano PSY, cuyo sonido combina música dance, electrónica y rap. La canción fue lanzada el 15 de julio de 2012 y debutó en el puesto número uno en Gaon Chart, la lista musical nacional de Core del Sur.

#3 Take on me/ A-Ha

«Take on Me» es una canción del grupo noruego de pop a-ha. Paul Waaktaar-Savoy, Magne Furuholmen y Morten Harket compusieron la primera versión y Tony Mansfield se encargó de la producción. Además de los sintetizadores, presenta una instrumentación variada, que incluye guitarras, teclado y batería. Originalmente, la publicaron como sencillo para Europa en 1984, sin incluirla en ningún álbum, y tuvo una recepción comercial discreta. Alan Tarney produjo una segunda versión,mezclada por Tony Mansfield e incluida en el álbum debut del grupo, Hunting High and Low, en abril de 1985. Aunque la segunda versión tuvo más ventas que la primera, tampoco fue muy popular en las listas.

Música popular en México (generos):

- Banda

- Pop

- Cumbia

- Reggaeton

- Dance

Mi música favorita (generos):

- Dance: porque me hace bailar.

- Electrónica: porque es moderna

Influencia de la música en la sociedad:

martes, 12 de abril de 2016

martes, 5 de abril de 2016

SEGURIDAD N INTERNET

- NO OFRESCAS DATOS PERSONALES A CUALQUIER DESCONOCIDO

- ASEGÚRATE DE NO DAR TUS CONTRASEÑAS A OTRAS PERSONAS

- ASEGURATE DE CONOCER A LAS PERSONAS ANTES DE AGREGARLAS

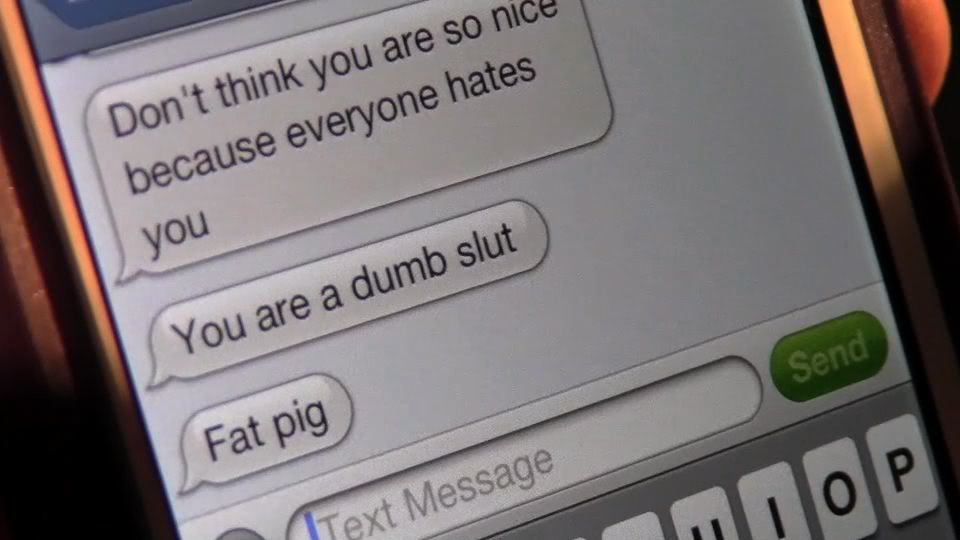

DELITOS INFORMATICOS

DELITOS INFORMATICOS

Existen diferentes tipos de delitos informáticos tales como:

- Vishing: es una práctica fraudulenta que consiste en el uso del Protocolo Voz sobre IP (VoIP) y de la ingeniería social para engañar personas y obtener información delicada como puede ser información financiera o información útil para el robo de identidad. El término es una combinación del inglés "voice" (voz).

- Smishing: es un término informático para denominar un nuevo tipo de delito o actividad criminal usando técnicas de ingeniería social empleado mensajes de texto dirigidos a los usuarios de telefonía móvil.

- Pharming: es la explotación de una vulnerabilidad en el software de los servidores DNS (Domain Name System) o en el de los equipos de los propios usuarios, que permite a un atacante redirigir un nombre de dominio (domain name) a otra máquina distinta. De esta forma, un usuario que introduzca un determinado nombre de dominio que haya sido redirigido, accederá en su explorador de internet a la página web que el atacante haya especificado para ese nombre de dominio.

- Flaming: consiste en un mensaje deliberadamente hostil o insultante enviado sin ningún propósito constructivo; en consecuencia, flaming es el acto de publicar usualmente en el contexto social de un foro o una lista de correo electónico, y aquel que los envía, recibe el nombre de flamer. A veces se publican como respuesta a un cebo, un mensaje provocativo, pensado especialmente para generar respuestas insultantes.

- Bluesnarfing: es el acceso no autorizado a la información desde un dispositivo inalámbrico a través de una conexión Bluetooth, a menudo entre los teléfonos, ordenadores de sobremesa, ordenadores portátiles y PDA (asistente digital personal). Esto permite acceder a un calendario, lista de contactos, correos electrónicos y mensajes de texto, y en algunos teléfonos, los usuarios pueden copiar fotos y vídeos privados. Tanto Bluesnarfing y Bluejacking explotan las conexiones Bluetooth de otros sin su conocimiento. Bluesnarfing es el robo de datos de móvil privado.

- Bluejacking: se refiere a una técnica consistente en enviar mensajes no solicitados entre dispositivos Bluetooth, como por ejemplo teléfonos portátiles, PDAs o portátiles. La tecnología Bluetooth tiene un alcance limitado de unos 10 metros normalmente en dispositivos pequeños (como teléfonos móviles) aunque otros aparatos más grandes (como portátiles) con transmisores más potentes pueden alcanzar los 100 metros. Bluejacking generalmente es inofensivo, ya que bluejacker no intercepta nada: únicamente utiliza una característica en su dispositivo, y en el del receptor. Ambas partes mantienen el control casi absoluto sobre su dispositivo, y el bluejacker no puede hacer casi nada.

Las consecuencias de esto pueden variar ya que en algunos casos los delincuentes no tienen acceso total a tus datos.

En conclusión los delitos informáticos no son buenos para ninguna persona ni a los atacantes ni a los usuarios, sobre todo a los usuarios ya que los atacantes logran obtener de una forma información de los usuarios. Si descubres a alguien utilizando el mal uso de tu información márcanos al 01 800 1000 8000.

En conclusión los delitos informáticos no son buenos para ninguna persona ni a los atacantes ni a los usuarios, sobre todo a los usuarios ya que los atacantes logran obtener de una forma información de los usuarios. Si descubres a alguien utilizando el mal uso de tu información márcanos al 01 800 1000 8000.

Suscribirse a:

Comentarios (Atom)